Набирает обороты очередная фишинговая кампания, направленная на кражу аккаунтов Facebook: пользователям массово рассылают письма с угрозой бана за нарушение авторских прав, чтобы получить доступ к их логину и паролю. Рассказываем, как выглядит новая схема и куда смотреть, чтобы не попасться на удочку мошенников.

«Нарушаем?»

Придя на работу, Антон первым делом налил себе кофе, включил компьютер и решил для начала проверить личную почту — на работу пока не было сил. Первое же письмо развеяло дрему: «Вы нарушили правила Facebook, ваш аккаунт будет заблокирован. Если вы считаете это решение ошибочным, пожалуйста, пройдите по ссылке…».

В недоумении и легкой панике наш герой попытался вспомнить, что могло пойти не так. Точно, с год назад он с друзьями снял и выложил видео с танцами под тогдашний хит сезона. Неужели дело в нем? Антон перешел по ссылке — и действительно, там висело уведомление о нарушении авторских прав на музыку. В адресе страницы — facebook.com, в самом уведомлении ссылка для апелляции.

Аккаунт терять ой как не хотелось, поэтому на следующей странице Антон без сомнений ввел логин и полное имя… Окей. Дальше. «Для вашей безопасности введите пароль». Готово. На этом все: данные Антона (а значит, и его аккаунт) в руках злоумышленников.

Мы постоянно напоминаем, что кликать по ссылкам в подозрительных письмах опасно. Обычно Антон помнит о возможных угрозах, но это письмо как раз выглядело надежным: спам-фильтр его пропустил, да и ссылка из него действительно вела на Facebook. Где же был подвох?

Как работает фишинг с блокировкой аккаунта в Facebook

В действительности на каждом этапе этой фишинговой схемы есть за что зацепиться — главное, не паниковать и присмотреться.

Начнем с письма. Во-первых, мошенников может выдать его текст. Чтобы обмануть спам-фильтры, злоумышленники вносят в тексты писем небольшие искажения. В данном случае использован один из приемов, хорошо зарекомендовавших себя у спамеров: маленькие L заменили прописной i. Если ваш почтовый клиент использует шрифт с засечками, вам повезло: заметить подмену легко.

Так выглядит текст письма, если почтовый клиент использует шрифт с засечками, — измененные символы заметны и сразу выдают мошенников.

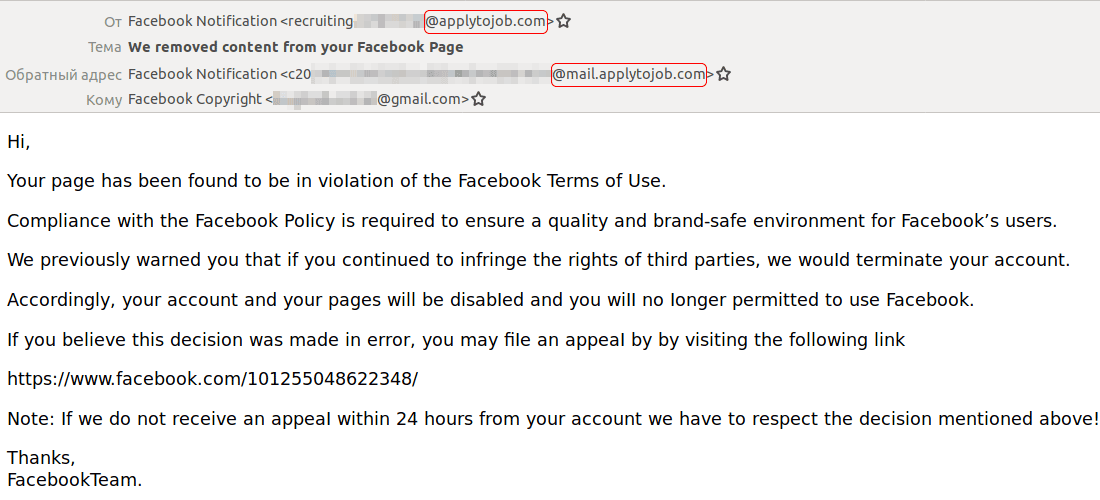

Хуже, если шрифт без засечек — тогда искажений в тексте вообще не видно. Но и тут не все потеряно: обратите внимание на адрес. Отправителем значится Facebook, но сам почтовый адрес (к сожалению, в некоторых клиентах он невзрачно-серый) не имеет к социальной сети вообще никакого отношения. Конечно же, официальные уведомления Facebook с такого адреса приходить не могут.

Если в почтовом клиенте шрифт без засечек, то l не отличается от I. Но присмотритесь к адресу отправителя: это явно не Facebook.

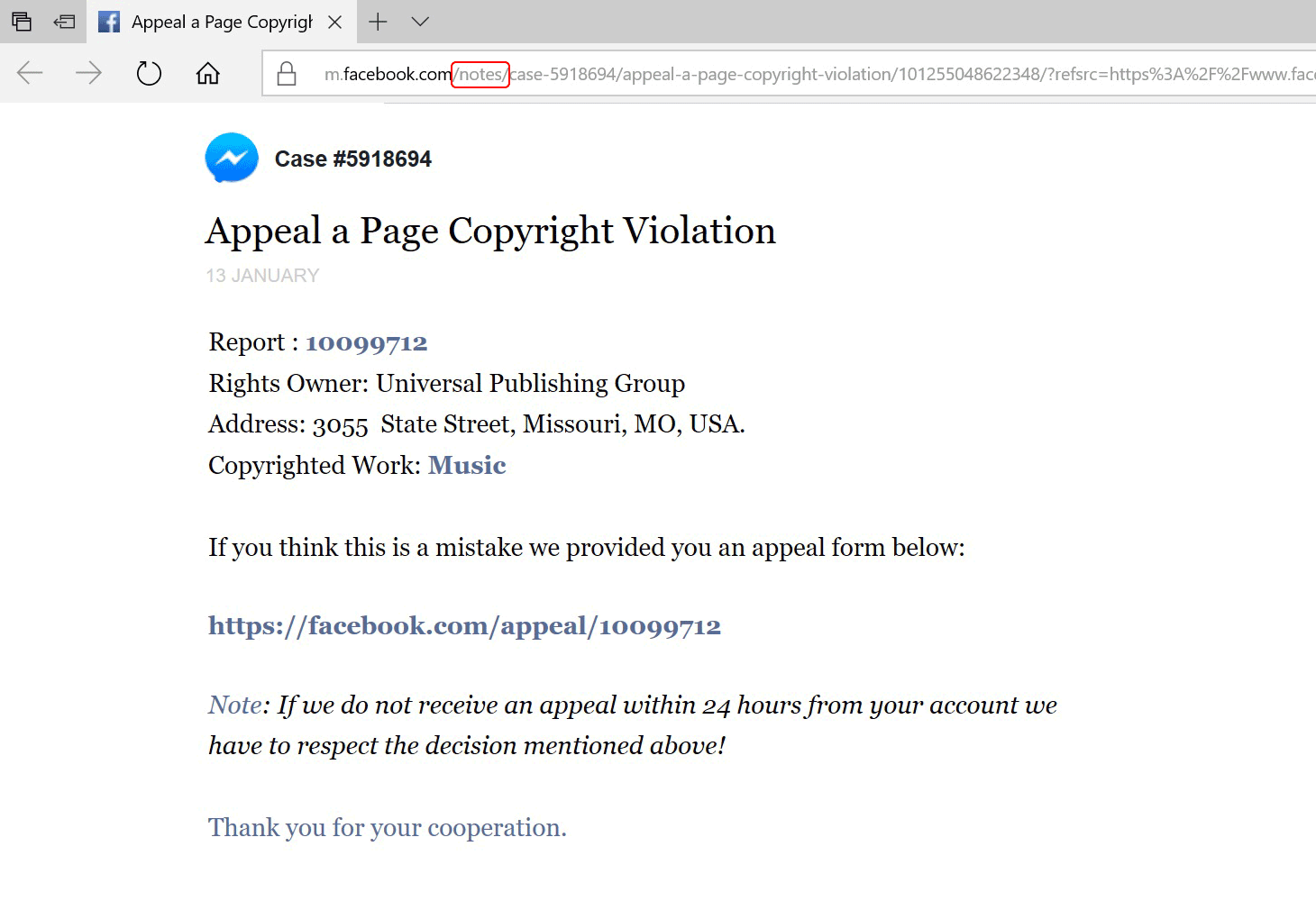

Ссылка в письме действительно ведет на Facebook — еще одна уловка, призванная обойти спам-фильтры и усыпить вашу бдительность. Но страница, которую видит жертва, — это не оповещение, а заметка. До прошлого октября такие мог создавать любой пользователь с помощью инструмента Notes (на момент публикации его уже отключили, но старые заметки доступны). Сверху указано имя пользователя — его мошенники маскируют под номер обращения («Дело случайное число«).

В адресной строке видно, что текст размещен в заметках конкретного профиля.

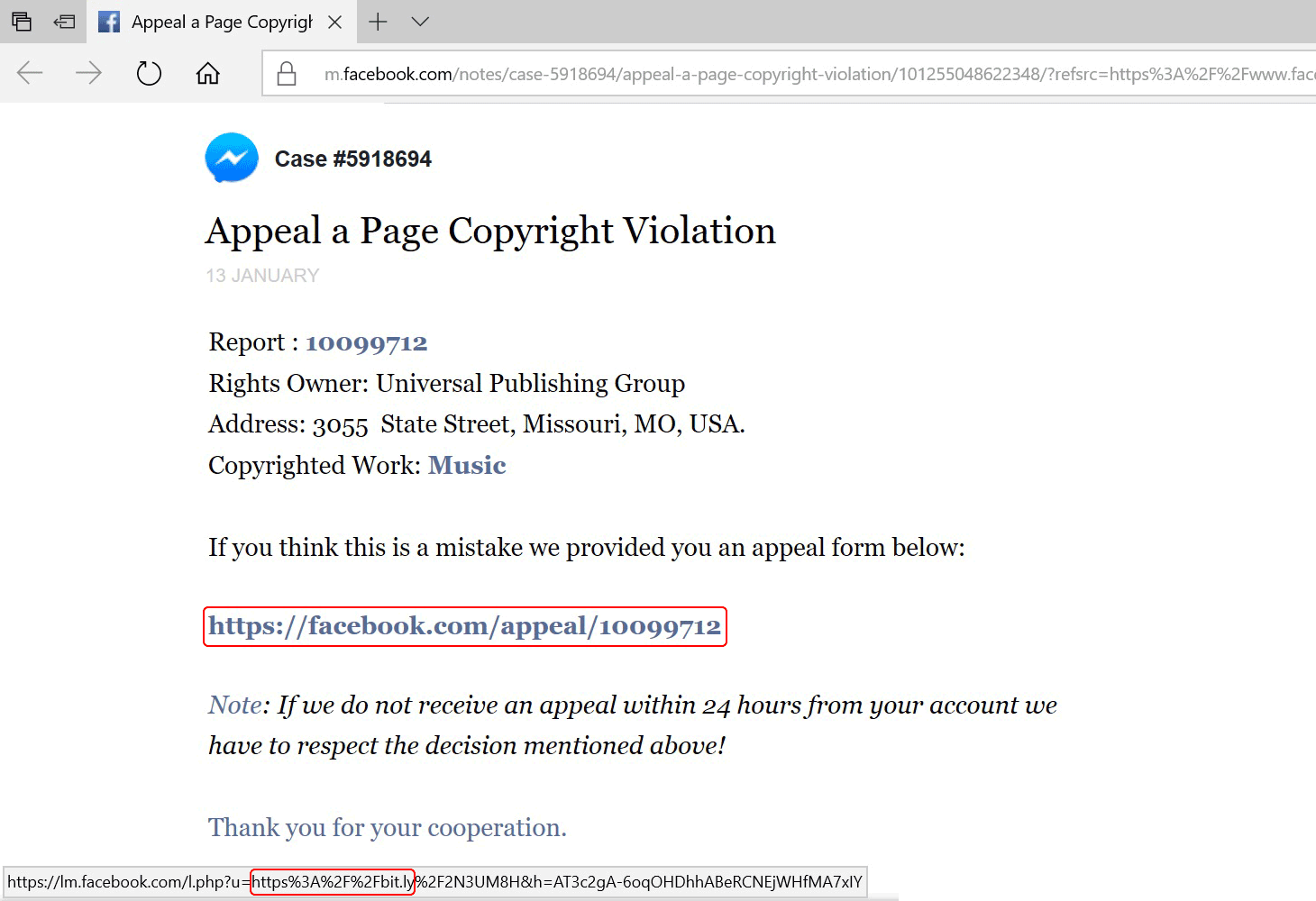

В псевдоуведомлении ссылка уже внешняя, хоть и замаскированная под внутреннюю. Если навести на нее указатель и посмотреть, как выглядит полный адрес, можно заметить, что она перенаправляет с Facebook на сторонний сайт, адрес которого сокращен с помощью сервиса Bitly.

В левом нижнем углу виден полный адрес ссылки — на первый взгляд может показаться, что она внутренняя, но на самом деле ссылка ведет на внешний ресурс через bit.ly.

По ссылке открывается форма, где просят ввести логин — адрес почты или телефон, к которому привязана учетная запись Facebook. Адрес страницы немного напоминает «фейсбучный», но если присмотреться, то становится понятно, что он не имеет к Facebook никакого отношения.

В адресной строке видно, что к «.com» приписан случайный набор цифр.

После нажатия кнопки Send на этой странице появится форма для ввода пароля — финальный аккорд этой фишинговой песни. Разумеется, если пользователь введет в это поле настоящий пароль, то его учетная запись окажется в руках злоумышленников.

Финальный аккорд фишинговой схемы: форма ввода пароля.

Как защитить аккаунт в Facebook от угона

От большинства фишинговых кампаний (и не только в Facebook) уберегут простые правила.

- Не паникуйте и не торопитесь.

- Прежде чем переходить по ссылкам из писем, обязательно проверяйте адрес отправителя. Вряд ли Facebook будет рассылать оповещения с ящиков, имена которых содержат посторонний домен.

- Странное начертание букв, ошибки и опечатки в тексте письма — повод повысить бдительность.

- Если подозреваете, что действительно могли нарушить правила и заслужить бан, войдите в свой аккаунт через приложение или вбейте адрес facebook.com в браузере вручную (не переходя по ссылкам) и проверьте, есть ли у вас уведомления от администрации.

- Не вводите логин и пароль от своей страницы на посторонних ресурсах. А если все-таки ввели и потеряли доступ к аккаунту, как можно скорее обратитесь в поддержку сервиса. Вот что еще полезно сделать в случае взлома.

- Установите надежное защитное решение — например, Kaspersky Security Cloud. Оно предупредит о подозрительных страницах, а заодно защитит от вредоносных программ, сбора данных, слежки через веб-камеру и других угроз.